Acer sufre fuga de datos en tienda en línea

La compañía Taiwanesa de hardware y electrónica Acer ha anunciado que ha sufrido una fuga de datos a través de su sitio de comercio en línea y está preparándose para informar a los clientes afectados.

Debido al acceso no autorizado por un tercero, cualquiera que haya accedido a la tienda en línea entre el 12 de mayo del 2015 y el 28 de abril del 2016 puede tener comprometida su información personal.

Acer reveló que nombres, direcciones, números de tarjetas de pago, fechas de expiración de tarjetas y códigos de seguridad de tarjetas pudieron haber sido obtenidas por hackers, pero siguiendo las investigaciones de profesionales internos y externos, se cree que los detalles de login no fueron comprometidos.

Fuente de información original.

Comprometen cuentas de usuarios de GitHub

Comprometen cuentas de usuarios de GitHub

GitHub informó a sus usuarios el pasado jueves que ha restablecido las contraseñas de un número no especificado de cuentas después de que habían sido comprometidas por atacantes que aprovecharon credenciales filtradas de otros servicios en línea.

Muchas personas no cambian sus contraseñas con regularidad y utilizan las mismas credenciales a través de múltiples sitios web, permitiendo a actores maliciosos hackear sus cuentas. Esto es aparentemente lo que sucedió en el caso de GitHub.

La compañía dijo que los atacantes intentaron acceder a un gran número de cuentas de GitHub.com. Los intentos de acceso no autorizados fueron detectados el jueves por la tarde y una investigación reveló que los hackers habían logrado entrar a un número de cuentas.

Fuente de información original

Corrigen Zero Day de Flash dirigida a Rusia

Corrigen Zero Day de Flash dirigida a Rusia

Adobe ha corregido la vulnerabilidad Zero Day de Flash Player que había sido explotada por un grupo relativamente nuevo de APT nombrado “ScarCruft” en ataques dirigidos a objetivos de alto perfil entre los cuales se ha visto apuntando a Rusia, Nepal, Corea del Sur, China, Kuwait, India y Rumania.

Con el lanzamiento de Flash Player 22.0.0.192, Adobe corrigió un total de 36 fallas que pueden llevar a ejecución arbitraria de código y a revelación de información. Las vulnerabilidades de type confusion, use-after-free, heap buffer overflow, directory search path, y traspaso de same-origin policy (SOP) fueron reportadas al vendedor por investigadores de Cisco, Google, Tencent, Microsoft, Pangu LAB, Qihoo 360, FireEye y Kaspersky Lab.

La falla de seguridad más importante es una reportada por Anton Ivanov y Costin Raiu de Kaspersky. El problema ha sido explotado en ataques dirigidos por el grupo ScarCruft en una campaña nombrada por los expertos “Operation Daybreak”.

Fuente de información original.

Google aumenta recompensas de Bug Bounty

Después de haber pagado más de medio millón de dólares, Google ha decidido incrementar sus recompensas ofrecidas a investigadores que reporten vulnerabilidades a través del programa de Bug Bounty para Android de la compañía.

El programa de recompensas de seguridad de Android fue lanzado exactamente hace un año, con hasta $38,000 dólares ofrecidos por reporte. A lo largo del año pasado, 82 investigadores reportaron más de 250 fallas por las cuales recibieron un total de más de $550,000 dólares de Google.

El principal investigador, Peter Pi (@heisecode) de Trend Micro, recibió más de $75,000 dólares por 26 reportes de vulnerabilidades. Mientras más de una docena de expertos recibieron $10,000 o más, ninguno logró ganarse la recompensa máxima, la cuál Google está ofreciendo por una cadena de exploit remota que puede llevar al compromiso de la TrustZone o un Boot verificado.

Fuente de información original.

Apple busca usar HTTPS en todas las Apps iOS

Apple busca usar HTTPS en todas las Apps iOS

Apple anunció esta semana en su conferencia de Worldwide Developers Conference (WWDC) que para el final del año planea que todas las aplicaciones de iOS en la App Store oficial utilicen conexiones seguras de HTTPS con sus servidores.

La Seguridad de Transporte de Aplicación (ATS) fue introducida y habilitada por defecto el año pasado con el lanzamiento de iOS 9.0 y OS X 10.11. La función de seguridad está diseñada para proteger las conexiones entre una aplicación y sus servidores al forzar el uso de HTTPS.

El líder de ingeniería y arquitectura de seguridad de Apple, Ivan Krstić, anunció en el WWDC que, para finales del 2016, todas las aplicaciones puestas a disponibilidad en la App Store requerirán usar ATS. También clarificó que se requerirá que usen un canal seguro de TLS v1.2, a menos que los datos que están siendo transferidos ya estén cifrados, como en el caso de transmisión de multimedia (streaming).

Fuente de información original.

En venta 70,000 accesos a servidores

Investigadores descubrieron un mercado de hackers en la Dark Web vendiendo el acceso a más de 70,000 servidores de computadoras hackeadas.

Se declaró en un post del blog de Kaspersky que el mercado cibercriminal xDedic, el cuál aparentemente está activo desde el 2014 y se volvió más popular a mediados del 2015, fue descubierto por investigadores de Kaspersky Lab y un proveedor de servicios de Internet basado en Europa.

Por $6 dólares por servidor, un hacker puede comprar el acceso a los datos de los servidores comprometidos y utilizarlos para lanzar ataques maliciosos. Estos servidores infectados incluyen aquellos administrados por gobiernos, corporaciones y universidades.

Ha habido una proliferación de mercados de cibercriminales en la Dark Web que están ofreciendo una gran variedad de información y servicios, incluyendo servicios de ransomware ‘one-stop’ e información personal identificable de organizaciones estatales.

Fuente de información original.

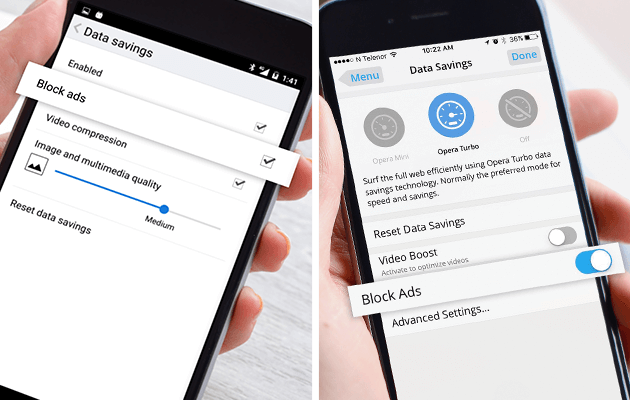

Bloquea Opera publicidad en móviles

Bloquea Opera publicidad en móviles

Opera Software hizo un intrépido movimiento a inicios de este año cuando introdujo un bloqueador de publicidad nativo en su navegador Opera para escritorio. Aunque controversial, esta función no está habilitada por defecto pero promete ofrecer algunos beneficios mayores, como un aumento del 40% en rendimiento comparado con una extensión como AdBlock Plus.

Sin embargo, la compañía no está diciendo “No” a la publicidad en sus computadoras, sino también en sus móviles y tabletas. De hecho, el uso de bloqueo de publicidad en móviles ha visto un aumento del 90% con cada año, con más de 400 millones de dispositivos presentando un bloqueador de publicidad.

Las más reciente versiones de Opera Mini para iOS y Windows 10 Mobile y Opera para Android, ahora proveen a esa creciente audiencia también, con la inclusión de una función de bloqueo de publicidad nativa.

Recent Comments